大家好!我目前正在就讀資訊類科系,平常以接觸程式撰寫居多,對於資安領域的技術沒有太多了解![]() 因此希望藉由這30天的機會,以OWASP ZAP作為主要工具,從實際操作和分析,從環境架設、基本掃描到進階弱點發掘,一步步建立資安思維。

因此希望藉由這30天的機會,以OWASP ZAP作為主要工具,從實際操作和分析,從環境架設、基本掃描到進階弱點發掘,一步步建立資安思維。

我將學習如何利用ZAP自動化及主動/被動掃描常見的資安漏洞,並理解其背後的原理,以及該如何修復,例如SQL Injection、XSS等,讓我從「資安小白」進化成具備基本滲透測試技能的「資安入門者」。

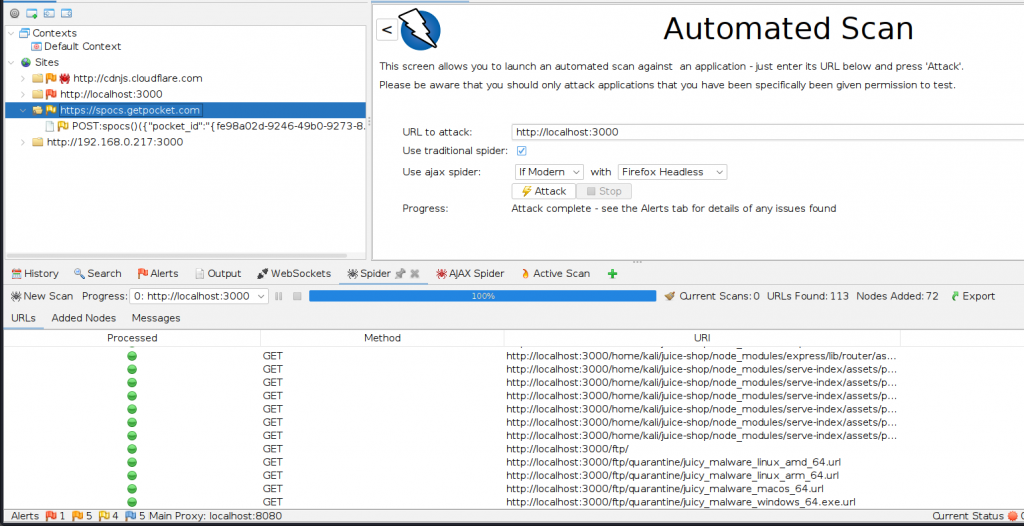

Spider掃描Juice Shop

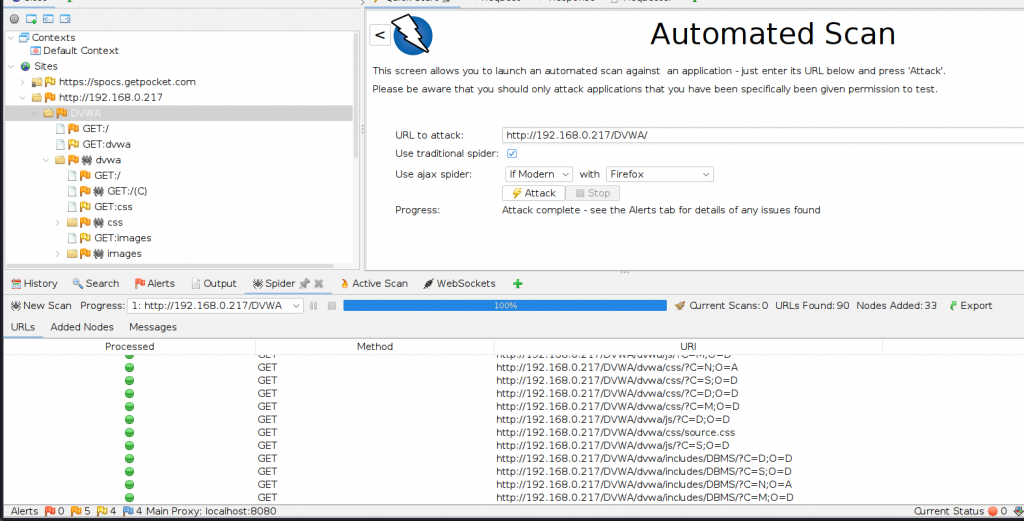

Spider掃描DVWA

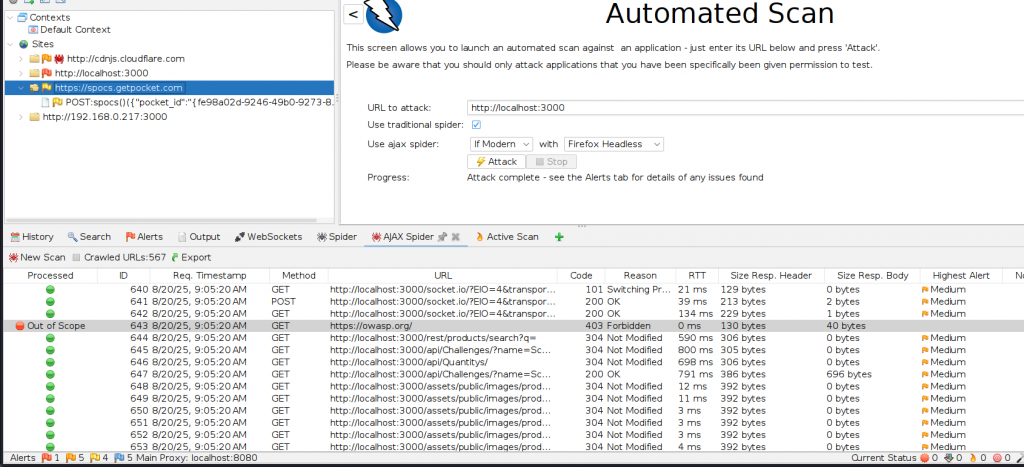

AJAX Spider掃描Juice Shop

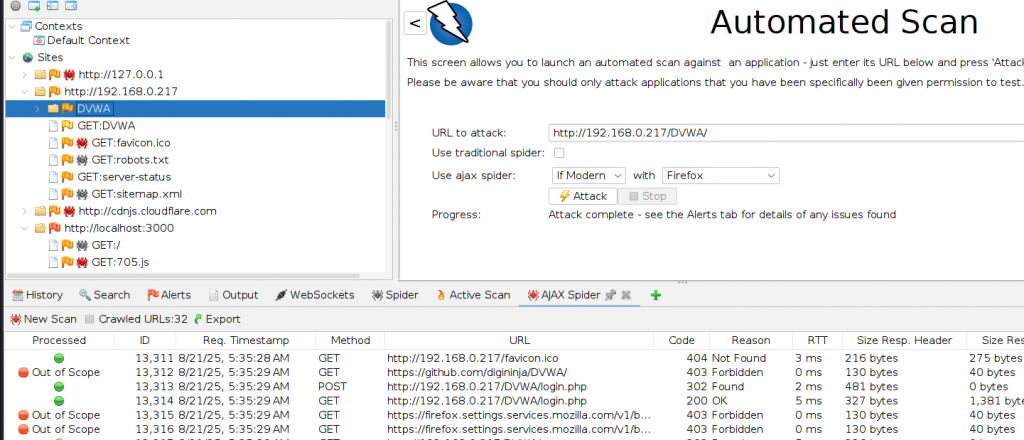

AJAX Spider掃描DVWA

由於DVWA是由傳統PHP及HTML結構所構成,較少使用到AJAX或JS組成的超連結;Juice Shop是用單頁式應用(SPA),大量依賴Angular/JavaScript建立內容,而傳統Spider只能讀到靜態HTML裡的初始結構,抓不到由JS或AJAX動態產生的超連結;AJAX Spider透過瀏覽器引擎執行JS,把動態產生的DOM也一併解析,能探索更多頁面,但也可能忽略一些靜態表單或需要手動互動的頁面,因此,用Spider對比用AJAX Spider掃描Juice Shop時,抓取到的URL數量差異很明顯是用AJAX Spider抓取到的連結更多,前者是113個,後者是567個;而用Spider對比用AJAX Spider掃描DVWA時,前者抓取到90個,後者抓取到32個,是用傳統Spider抓取到的連結更多。

OWASP Juice Shop:https://owasp.org/www-project-juice-shop/

Juice Shop安裝教學:https://www.youtube.com/watch?v=wV9bpzejtPA